PromptPay

สวัสดีครับ บทความนี้เราจะมาเรียนรู้การใช้งานคําสั่ง git log เพื่อดู commit history กันครับ

สําหรับ git log เราจะใช้ในกรณีที่เราต้องการดูประวัติการ Commit ของเรา ซึ่งเราสามารถกําหนดการแสดงผลได้ว่าเราต้องการจะให้แสดงผลเป็นแบบใด

โดยปกติถ้าเราใช้คําสั่ง git log แบบนี้

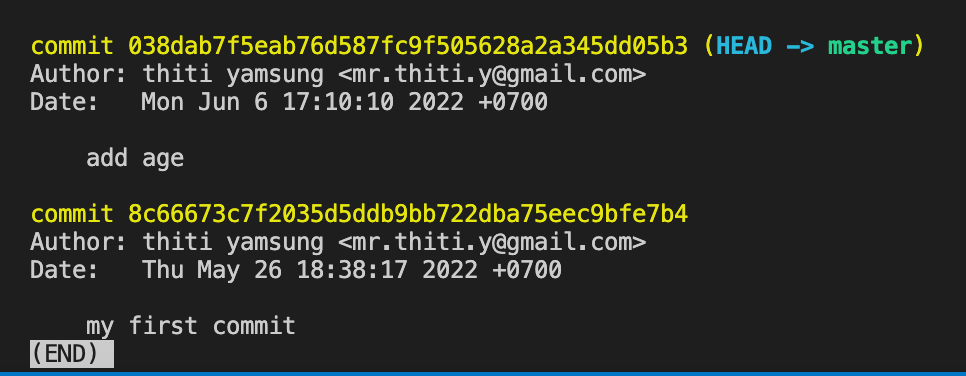

$ git logระบบก็จะแสดงรายละเอียดทั้งหมดของแต่ละ Commit ออกมาให้เลยโดยเรียงตามเวลาจากใหม่สุดไปเก่าสุด ตัวอย่างตามนี้ครับ

แบบนี้อาจจะดูยากครับ เราสามารถที่จะกําหนดรูปแบบการแสดงผลได้ โดยการกำหนด Parameter ต่างๆเข้าไปครับ

ในบทความนี้ผมจะยกตัวอย่างรูปแบบการแสดงผลที่ใช้งานบ่อยๆนะครับ ไปดูกันเลยครับ

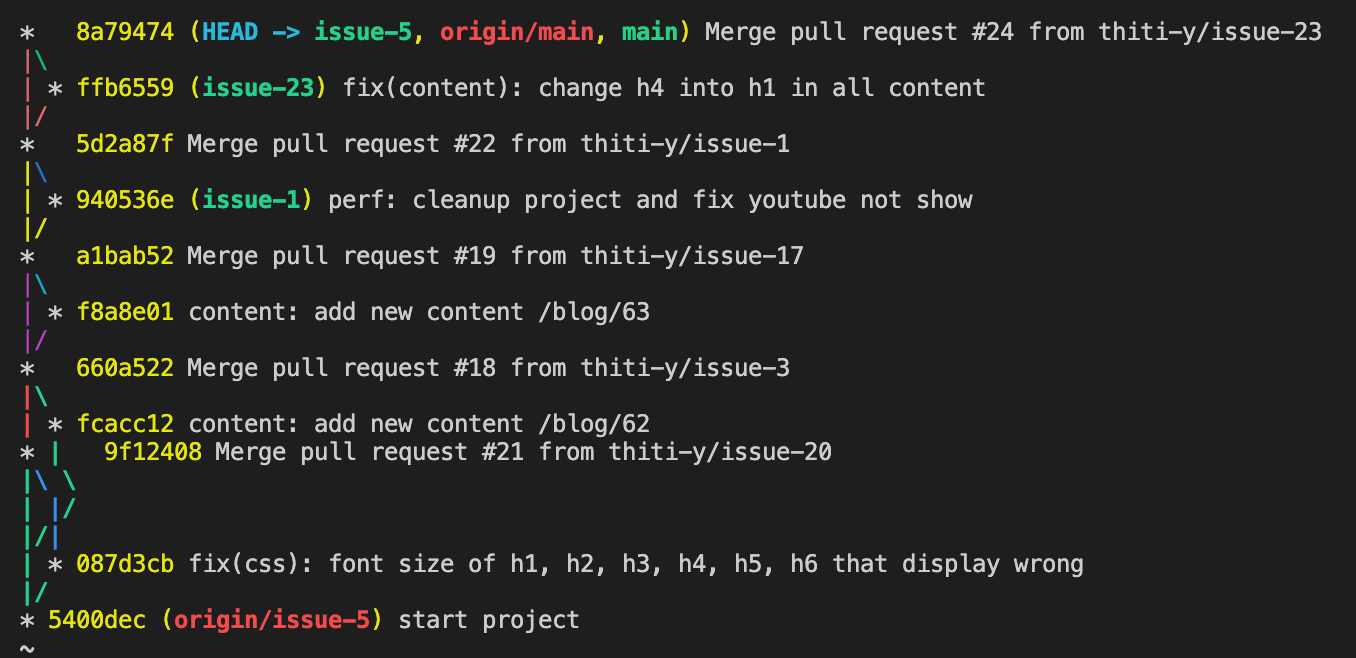

การแสดงผลแบบนี้จะช่วยให้เราเห็นภาพรวมการแตก Branch การ Merge branch ต่างๆ

$ git log --graph --oneline --allจะได้ประมาณนี้ครับ

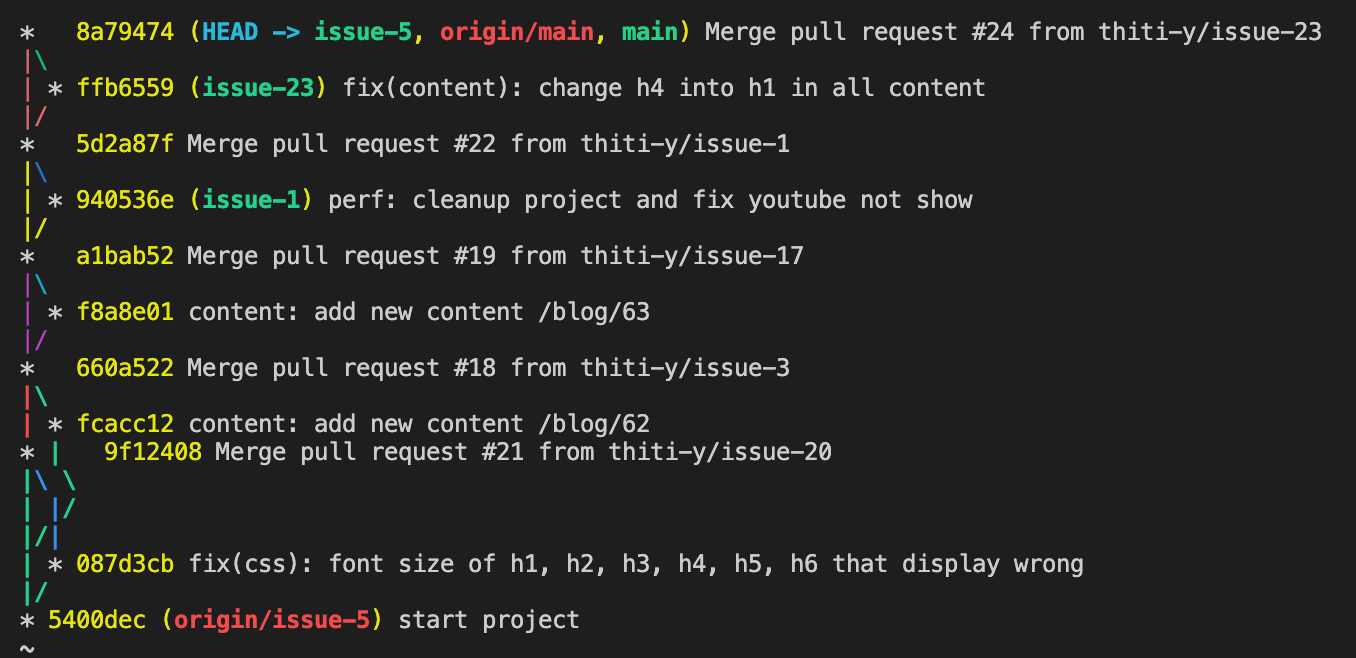

ถ้าเราต้องการจะ Filter เฉพาะ Author name ที่เราสนใจ ก็สามารถเพิ่ม “—author=…” เข้าไปได้เลย ตามตัวอย่างนี้ครับ

$ git log --graph --oneline --all --author=thitiระบบก็จะแสดงเฉพาะ Commit ที่มี Author name เป็น “thiti”

จะได้แบบนี้ครับ

*ได้เหมือนเดิมเพราะว่าทุก Commit เป็นชื่อ “thiti” หมดเลย

ประมาณนี้ครับสําหรับการใช้งาน git log ขอบคุณครับ

เมื่อเราพัฒนา web site หนึ่งขึ้นมา เราจะรู้ได้อย่างไรว่าเว็บเรามีความเร็วในการทํางานมากน้อยแค่ไหน หรือแม้กระทั่ง Server ของเราทํางานได้ดีแค่ไหน สามารถรองรับ user ได้เท่าไร โดยปกติเมื่อเราติดตั้ง Apache จะมี tool ตัวนึงชื่อว่า ab (Apache Benchmark) ติดมาด้วย ซึ่ง tool ตัวนี้สามารถจําลองการเรียกใช้งานเว็บตาม path ที่เราระบุ

server ที่ online อยู่บน internet เพื่อเปิดเป็น web server หรือ อื่นๆ จําเป็นจะต้องเปิดใช้งาน SSH เพื่อ remote เข้าไปควบคุมเครื่อง server จากที่ใดก็ได้ผ่านทาง internet ซึ่งจะใช้ user และ password ในการ login เข้าใช้งาน

sql update เป็นคําสั่งที่ใช้สําหรับแก้ไขข้อมูลในตาราง สามารถแก้ไขข้อมูลได้หลาย Field และหลาย Record โดยจะขึ้นอยู่กับ Where ที่ผู้ใช้กําหนดDatabase supportMySQL,Microsoft Access,SQL Server,Oracleรูปแบบการใช้