PromptPay

สวัสดีครับ บทความนี้เราจะมาเรียนรู้การใช้งานคําสั่ง “git int” กันครับ

สําหรับการใช้งาน git นั้น เริ่มแรกเราจะต้องบอก git ก่อนว่าเราจะให้ git เข้าไปควบคุมที่ Folder ไหน ยกตัวอย่างเช่น เรามี Project โดย File ทั้งหมดของ Project เก็บไว้ใน Folder ชื่อว่า “my-project” เราสามารถกำหนดให้ Git เข้าไปควบคุม Folder “my-project” ของเราได้โดย เข้าไปใน folder นั้นก่อน แล้วใช้คำสั่งนี้ได้เลยครับ

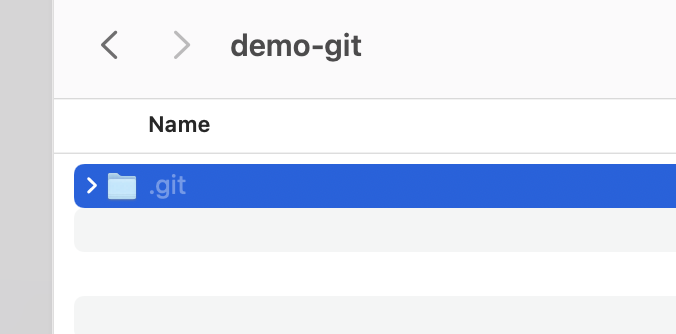

$ git initเมื่อใช้คำสั่ง “git init” แล้ว ระบบจะสร้าง Folder ที่ชื่อว่า “.git” ขึ้นมาโดยจะซ่อนไว้ครับ ใน Folder “.git” นี้ภายในจะเก็บข้อมูลทุกอย่างที่เกี่ยวของกับ Project ของเราทั้งหมด

ก็ประมาณนี้นะครับสําหรับการใช้งานคําสั่ง git init

แล้วเจอกันใหม่บทความหน้านะครับ ขอบคุณครับ

หลังจากที่ Raspberry pi ได้ออก OS Raspbian Jessie Kernal version 4.1 เมื่อ 18-03-2016 วิธีการ Config static ip address แบบเดิม วิธี config ip ใน linux ไม่สามารถใช้งานได้

สวัสดีครับ บทความนี้เราจะมาเรียนรู้ว่า Analog input ใน Arduino มันคืออะไร มีวิธีการใช้งานอย่างไร พร้อมทั้งตัวอย่างการใช้งานเบื้องต้น เรามาเริ่มต้นไปทีละ Step ดังนี้ครับ

sprintf เป็น function สําหรับ ใส่ String ในตัวแปร ตาม format ที่กําหนดรูปแบบการใช้งานsprintf(var, format, arg);Parameters